Avant de commencer

L'administrateur accède au système CryptPeer directement depuis son navigateur web.

- Ouvrir le navigateur de son ordinateur (ex. : Chrome, Edge, Firefox).

- Saisir le lien officiel de connexion à CryptPeer :

https://cryptpeer------- - Se connecter avec ses identifiants d'administrateur.

Doctrine Dual-Use

Aucun logiciel additionnel n'est requis. CryptPeer fonctionne entièrement dans le navigateur, en environnement sécurisé HTTPS, sous contrôle exclusif du licencié.

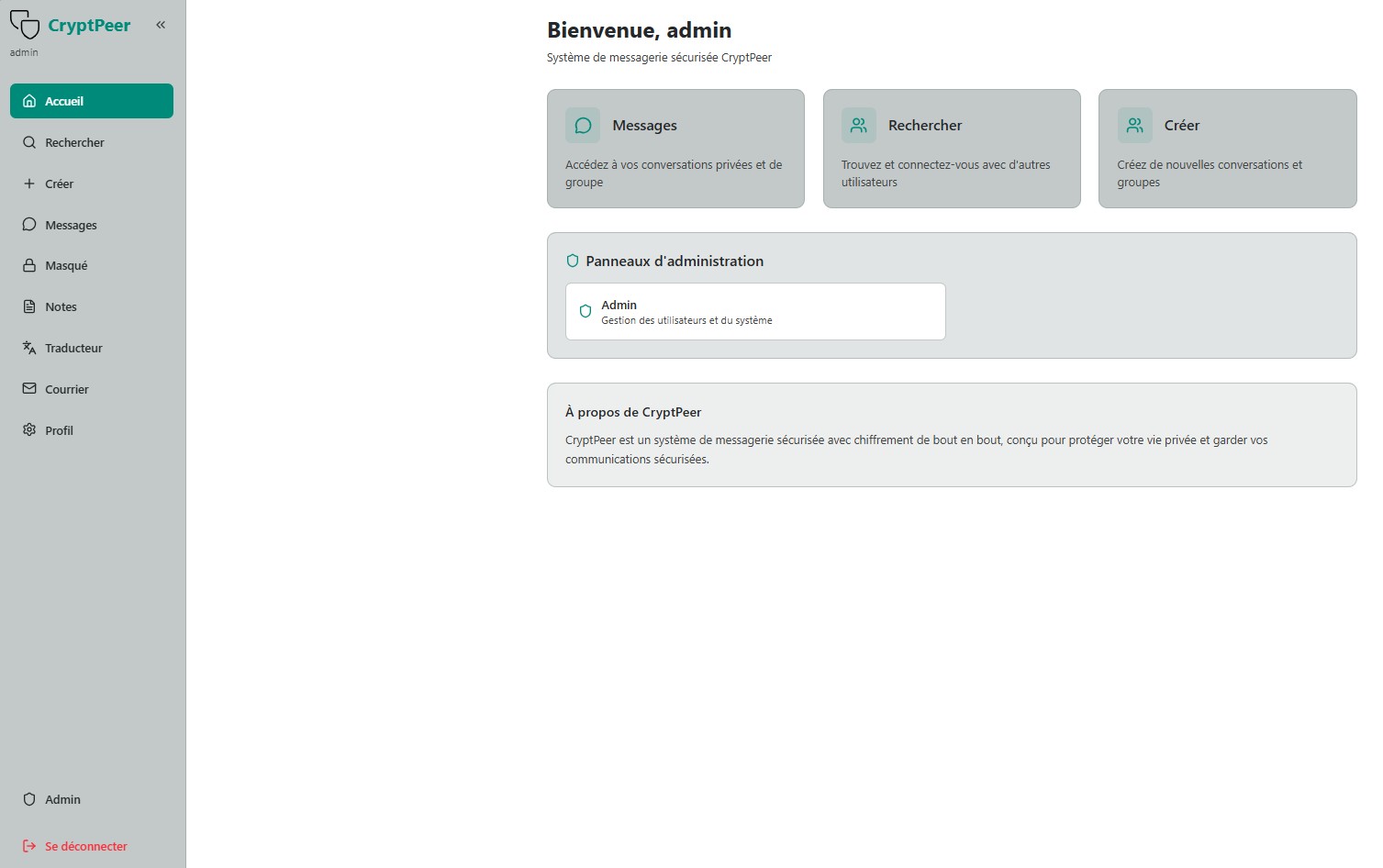

Accueil et interface générale

Dès la connexion, l'administrateur accède à la page d'accueil CryptPeer, qui présente toutes les fonctionnalités principales du système :

- Messages : accéder aux conversations privées ou de groupe ;

- Rechercher : trouver et se connecter avec d'autres utilisateurs ;

- Créer : lancer de nouvelles conversations ou groupes ;

- Panneaux d'administration : section réservée à la gestion du système.

Bon à savoir

Le tableau de bord administrateur est accessible uniquement aux comptes disposant du rôle Admin. Il permet de gérer les utilisateurs, les catégories et les droits sans jamais accéder au contenu des communications chiffrées.

Rôle de l'administrateur

L'administrateur représente la garantie d'intégrité et de cohérence interne du système CryptPeer. Son rôle n'est pas technique : il valide, organise et supervise les identités et les catégories d'utilisateurs.

Dans CryptPeer, aucune intervention externe n'est possible : tout contrôle appartient à l'administrateur de l'instance.

Sécurité et limites du rôle administrateur

L'administrateur n'a jamais accès aux données en clair : le chiffrement est réalisé en amont depuis les terminaux des utilisateurs CryptPeer. Les communications restent donc toujours chiffrées. Même si les identifiants de l'administrateur sont compromis, l'attaquant n'aura accès qu'aux seules fonctions utilisables par l'administration — aucun contenu des échanges.

Par ailleurs, l'administrateur n'a pas l'autorisation de supprimer des comptes sans l'aval du super administrateur. Cette règle limite encore le pouvoir de nuisance d'un administrateur corrompu.

Accéder au panneau d'administration

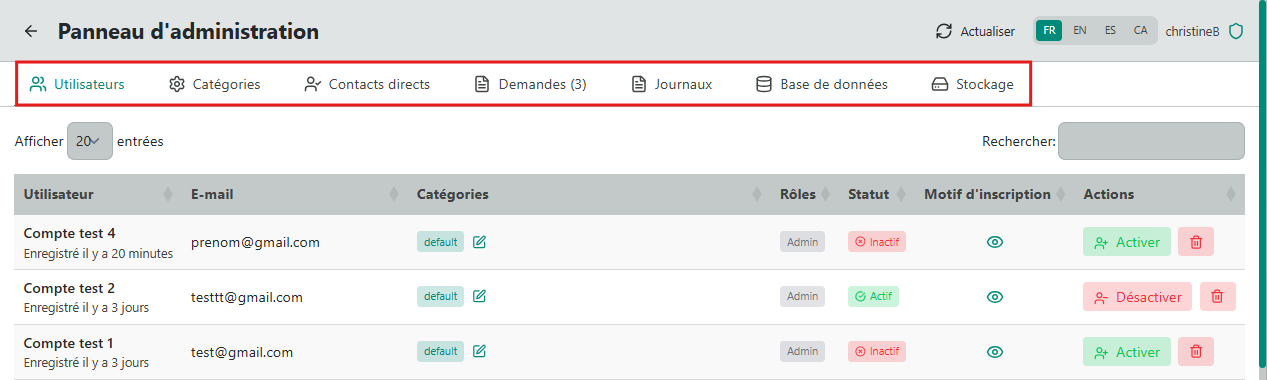

En cliquant sur « Admin », l'administrateur ouvre le panneau d'administration. Celui-ci se compose de plusieurs onglets :

- Utilisateurs – activer ou désactiver des comptes ; suppression des comptes réservée au super administrateur ;

- Catégories – créer ou gérer les groupes d'utilisateurs ;

- Contacts directs – administrer les relations validées ;

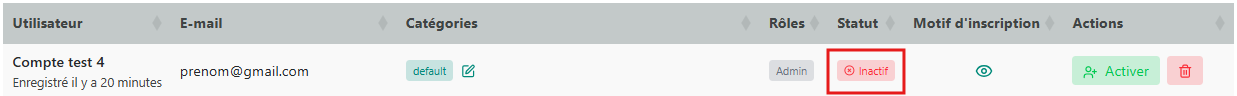

Lorsqu'un nouvel utilisateur s'inscrit, sa demande est visible dans l'onglet « Utilisateurs » et son statut apparaît « Inactif ».

Le sélecteur de 18 langues ((ar) Arabe, (ca) Catalan, (de) Allemand, (en) Anglais, (es) Espagnol, (fr) Français, (he) Hébreu, (hi) Hindi, (it) Italien, (ja) Japonais, (ko) Coréen, (nl) Néerlandais, (pt) Portugais, (ro) Roumain, (ru) Russe, (tr) Turc, (uk) Ukrainien, (zh) Chinois) en haut à droite permet de changer la langue d'affichage du panneau d'administration.

Gestion des demandes d'inscription

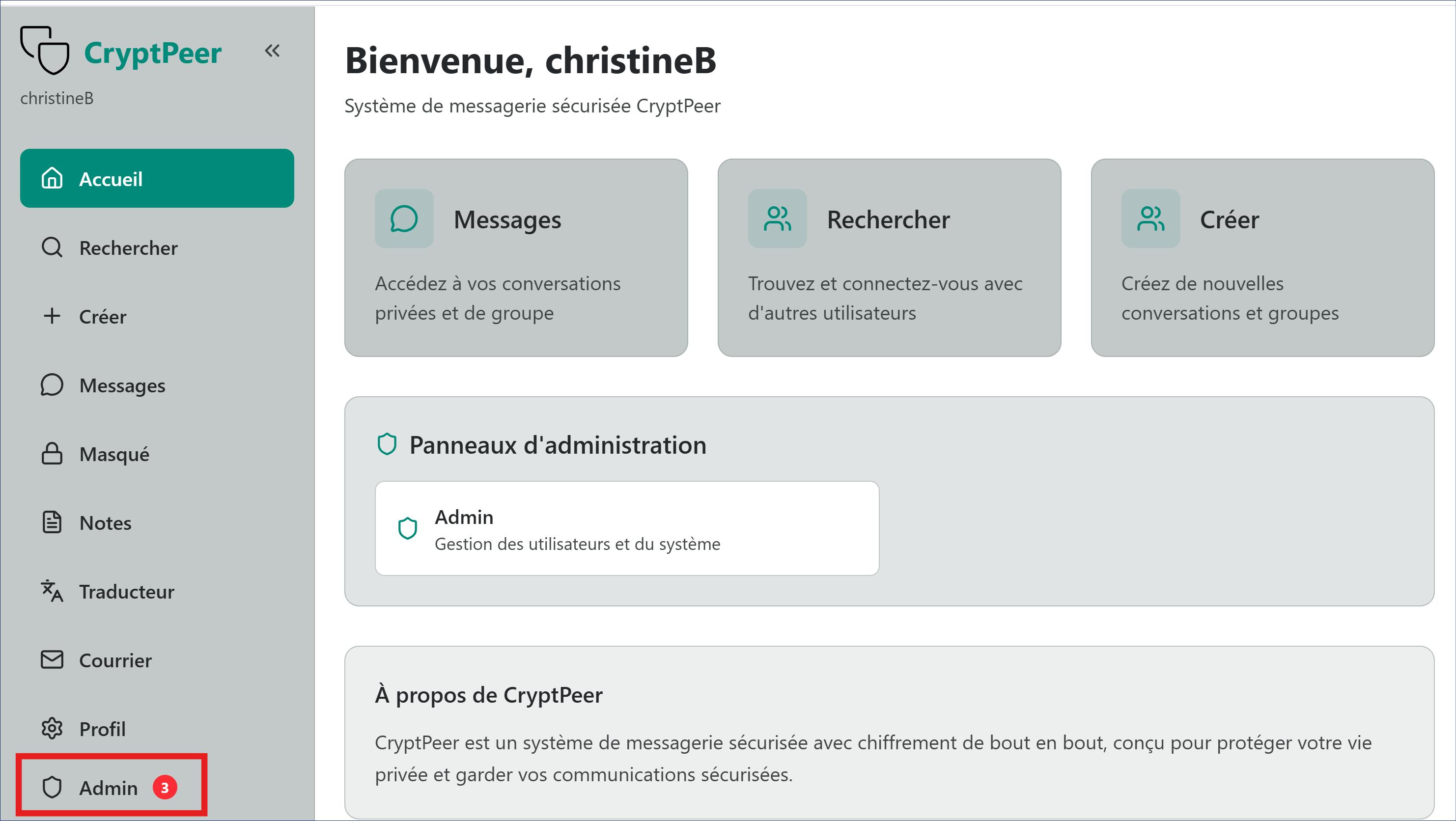

Lorsqu'un nouvel utilisateur s'enregistre, une notification de demande de validation apparaît dans le tableau de bord.

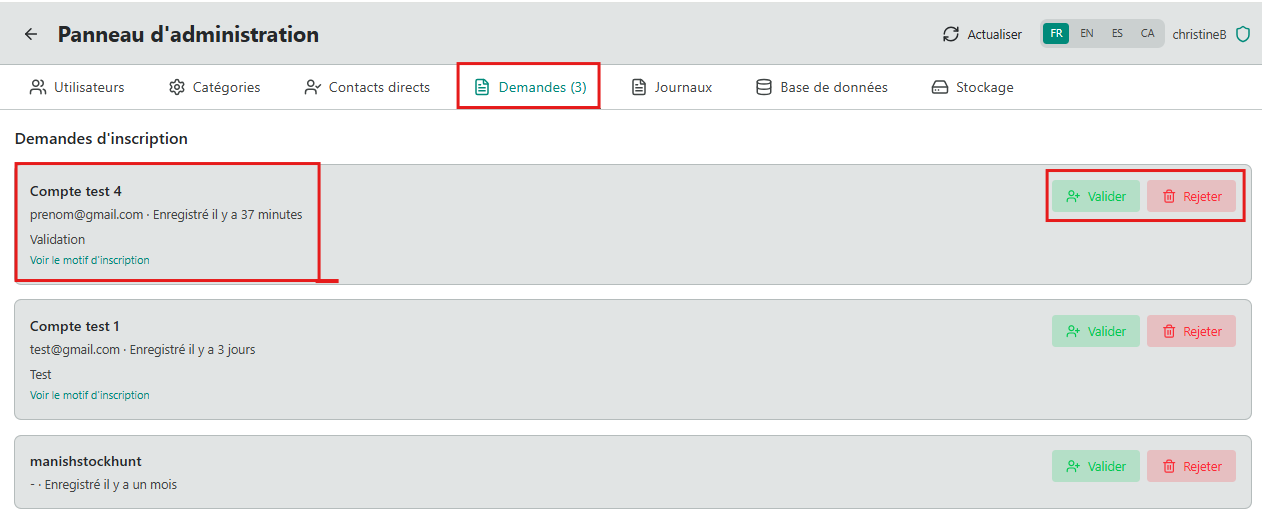

La gestion se fait dans le panneau d'administration en cliquant sur l'onglet « Demandes ». Le chiffre affiché dans la barre supérieure (ex. : Demandes (3)) indique le nombre d'inscriptions en attente d'action. Cette page permet à l'administrateur de :

- visualiser la liste des utilisateurs ayant demandé un accès ;

- vérifier leurs informations : nom, adresse e-mail, date d'enregistrement et motif d'inscription ;

- valider ou rejeter chaque demande selon la politique interne de l'organisation.

Étape 1 — Examiner la demande

Dans la colonne latérale gauche, l'icône Admin affiche le nombre de demandes en attente d'action. Le chiffre (3) indique par exemple que trois demandes d'ajout de compte utilisateur doivent être examinées. Chaque fiche présente les informations principales :

- Nom ou identifiant ;

- Adresse e-mail ;

- Date d'inscription ;

- Motif d'inscription (visible via le lien voir le motif d'inscription).

Cette vérification garantit que seuls les utilisateurs autorisés obtiennent un accès au système CryptPeer.

Étape 2 — Valider ou rejeter la demande

- Valider : Cliquer sur le bouton « Valider » ou « Activer » pour approuver la demande. → Le compte est immédiatement activé et passe automatiquement en statut Actif.

- Rejeter : Cliquer sur « Rejeter » pour refuser la demande. → L'inscription est annulée et l'utilisateur apparaît dans l'onglet « Utilisateurs rejetés ».

Traçabilité

Chaque action est enregistrée automatiquement dans la section « Journaux », avec la date, l'heure et l'identité de l'administrateur ayant effectué l'opération afin de conserver une trace vérifiable des opérations. Aucun tiers ni service externe n'intervient dans ce processus.

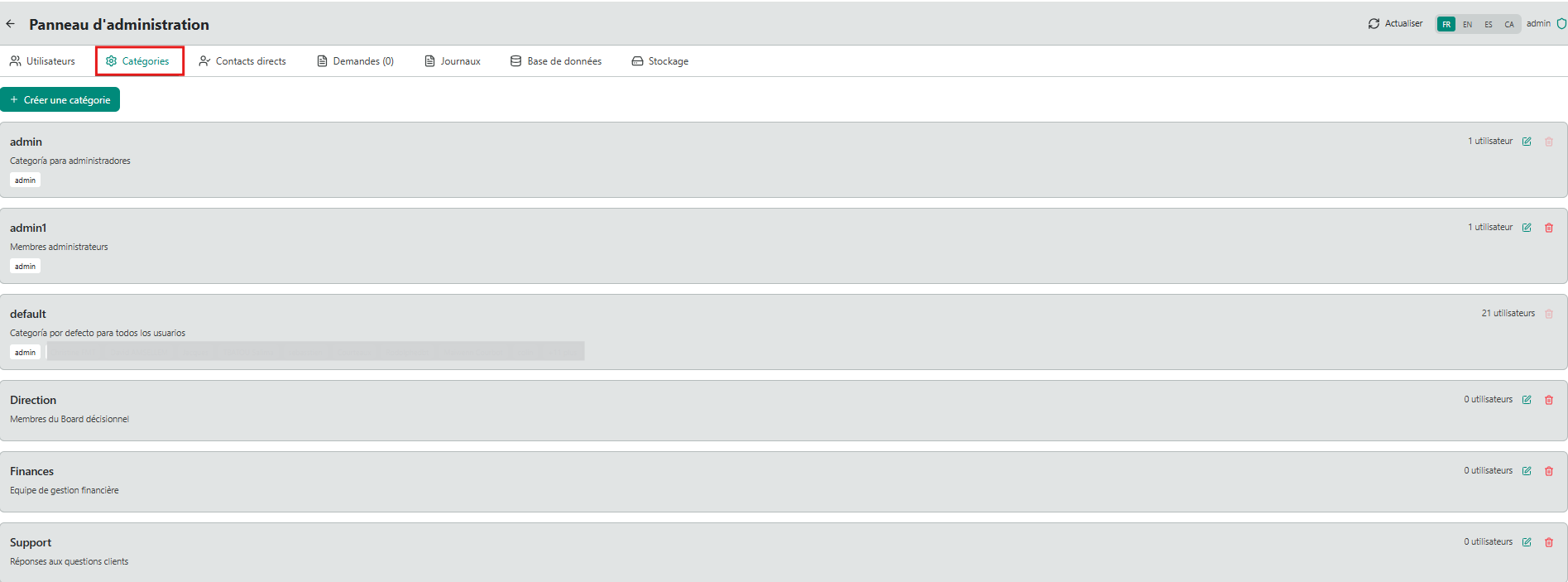

Création et gestion des catégories

Les catégories constituent un outil interne de structuration et d'organisation. Elles permettent à l'administrateur de regrouper les utilisateurs selon leur rôle, leur service ou le niveau de sensibilité de leurs communications.

Les catégories sont entièrement invisibles pour les utilisateurs qui ne savent pas dans quelle(s) catégorie(s) ils figurent. Seul l'administrateur peut les consulter, les créer, les modifier ou y attribuer des membres.

Objectif des catégories

Les catégories permettent :

- de regrouper les utilisateurs par fonction ou par mission ;

- de faciliter la gestion des droits d'échanges internes ;

- de maintenir une vue claire et hiérarchisée des membres pour l'administrateur.

Les catégories n'ont aucun impact sur le chiffrement ou les droits de communication : elles servent uniquement à la gouvernance et à la lisibilité administrative du système CryptPeer.

La catégorie "default"

Dès la création de leur compte, tous les nouveaux utilisateurs appartiennent sans exception à la catégorie « default ». Cette catégorie joue un rôle d'accueil :

- Elle rassemble l'ensemble des utilisateurs enregistrés, y compris ceux affectés à d'autres catégories ;

- elle leur permet de voir uniquement le compte « admin » ;

- ils peuvent ainsi adresser leurs questions ou demandes directement à l'administrateur, en attendant d'être placés dans une ou plusieurs catégories adaptées à leur rôle.

Lorsqu'un utilisateur est ajouté à une ou plusieurs autres catégories, il reste membre de la catégorie « default ». Celle-ci agit comme un canal d'accès minimal, garantissant la continuité du lien entre les utilisateurs et l'administrateur.

Cette configuration garantit une communication initiale minimale, sécurisée et maîtrisée : aucun utilisateur ne peut voir un autre membre tant qu'il n'a pas été intégré dans une catégorie autorisée.

Actions disponibles

Depuis l'onglet Catégories, l'administrateur peut :

- Créer une nouvelle catégorie (exemples : « Direction », « Équipe projet », « Support »…) ;

- Attribuer un ou plusieurs utilisateurs à une ou plusieurs catégories ;

- Consulter la liste des catégories et leurs descriptions internes ;

- Modifier la description d'une catégorie existante ;

- Archiver ou supprimer une catégorie devenue obsolète.

Attention

Une fois créé, le nom d'une catégorie ne peut pas être modifié. Cette règle garantit la stabilité et la traçabilité de la structure interne.

Chaque catégorie comporte :

- un nom lisible,

- une description interne,

- un périmètre unique de visibilité, réservé à l'administrateur.

Les catégories sont un outil d'organisation interne : elles ne changent pas la structure de sécurité, mais garantissent une gouvernance claire, segmentée et souveraine des utilisateurs.

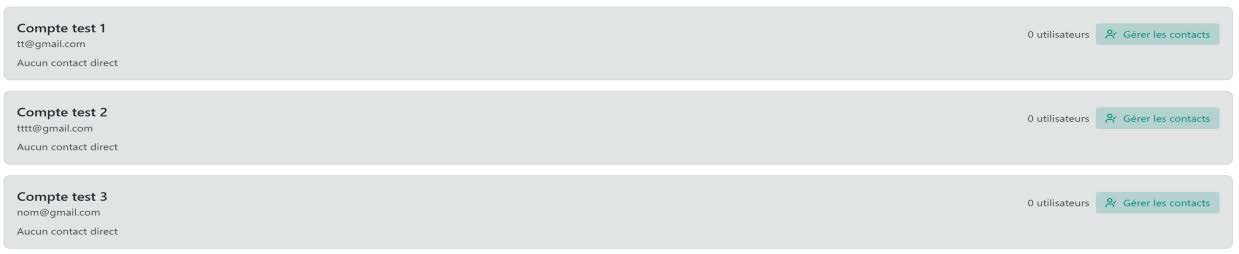

Gestion des contacts directs

L'onglet « Contacts directs » permet à l'administrateur d'établir, de manière ciblée, une connexion de communication bilatérale entre deux utilisateurs, sans passer par une catégorie.

Cette fonctionnalité est utilisée lorsqu'il est nécessaire de permettre un échange ponctuel ou individuel, tout en maintenant l'isolement organisationnel prévu par la structure des catégories.

Objectif des contacts directs

Les contacts directs constituent un mécanisme complémentaire aux catégories. Ils permettent à l'administrateur de :

- créer un canal de communication restreint entre deux utilisateurs précis ;

- répondre à un besoin d'échange individuel, sans modifier la structure des catégories ;

- garder une traçabilité complète des autorisations accordées.

Cette fonction répond à des besoins de communication bilatérale contrôlée : aucun autre utilisateur n'a connaissance de ces liens ni n'y a accès.

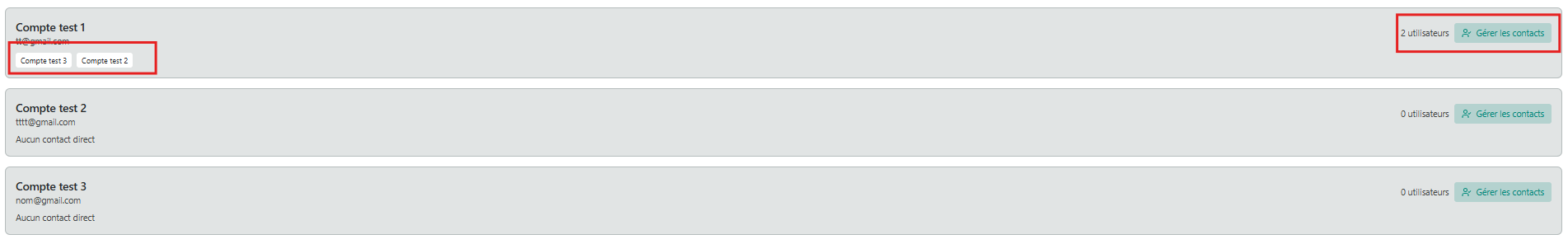

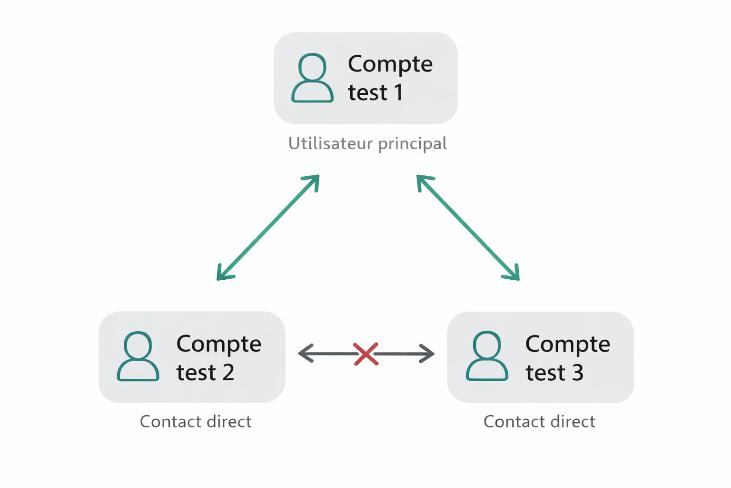

Fonctionnement

- L'administrateur sélectionne un utilisateur principal.

- Il lui attribue un ou plusieurs « contacts directs ».

- Le lien ainsi créé permet uniquement à cet utilisateur principal d'échanger avec les contacts désignés.

Les contacts directs ne se voient pas entre eux et ne peuvent pas communiquer entre eux. Seul le canal défini par l'administrateur est actif.

Exemples de cas d'usage

- Permettre à un responsable de communiquer individuellement avec plusieurs collaborateurs, sans qu'ils puissent échanger entre eux.

- Créer un canal de liaison temporaire entre deux interlocuteurs spécifiques, sans créer de catégorie additionnelle.

Cette approche maintient la discrétion organisationnelle tout en garantissant un contrôle strict des flux de communication.

Supervision et traçabilité

L'administrateur peut, depuis cet onglet :

- visualiser les liens actifs de chaque utilisateur ;

- ajouter ou retirer un contact direct ;

- supprimer à tout moment un lien bilatéral devenu inutile.

Toutes les modifications sont automatiquement enregistrées dans les « Journaux » avec la date, l'heure et l'identité de l'administrateur ayant effectué l'action.